La nouvelle version de Splunk SOAR est sortie : Splunk SOAR 6.2.2. Elle apporte une amélioration des conditions de filtrage des données venant de l’événement envoyé à Splunk SOAR.

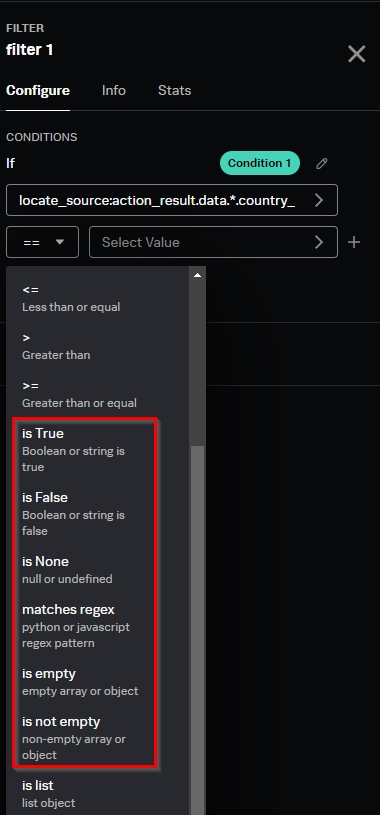

Parmi les opérateurs maintenant possibles nous avons : matches regex, is true, is false, is none, is empty, is not empty.

Ces options permettent un filtrage plus aisé des informations venant de l’événement ou des résultats des autres actions exécutées par le playbook. Elles permettent aussi une lecture facilitée des conditions du bloc.

Au niveau du forwarder embarqué sur Splunk SOAR, il est possible maintenant d’envoyer les logs locaux de SOAR et les événements en utilisant la fonction HEC (HTTP Event Collector) de Splunk Enterprise. L’intégration récente du Universal Forwarder dans Splunk SOAR avait déjà facilité l’envoi des logs, cet ajout permet d’intégrer Splunk SOAR a une infrastructure de collecte des logs via le protocole HTTP plutôt que d’utiliser le protocole par défaut d’envoi des données de Splunk Enterprise.